第11题

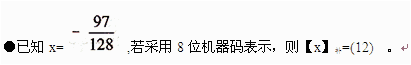

(12) A.11100001 B.10011111 C.11100000 D.10011110

答案:B

第12题

●在Windows系统中,当用户选择C:\Documents\目录中的一个文件图标,并执行“剪”命令后,被“剪切”的文件放在(13)中;若用户要浏览“图片收藏”文件夹中存放的图像文件的大致内容,则可选择“”菜单栏中的(14)。

(13)A.回收站 B.剪贴板 C.USB盘 D.C:\Documents\

(14)A.详细信息 B.图标 C.缩略图 D.平铺

答案:B,C

第13题

●编译程序与解释程序的不同之处是(15) 。

A.解释程序不需要进行词法和语法分析,而是直接分析源程序的语义并产生目标代码

B.编译程序不需要进行词法和语法分析,而是直接分析源程序的语义并产生目标代码

C.编译程序不生成源程序的目标代码,而解释程序则产生源程序的目标代码

D.编译程序生成源程序的目标代码,而解释程序则不产生源程序的目标代码

答案:D

第14题

●如果在程序中的多个地方需要使用同一个常数,那么最好将其定义为一个符号常量,这样 (16)。

A.可以缩短程序代码的长度

B.便于进行编译过程的优化

C.可以加快程序的运行速度

D.便于修改此常数并提高可读性

答案:D

第15题

●若程序在运行时陷入死循环,则该情况属于 (17)。

(17)A.语法错误 B.运行时异常C.动态的语义错误 D.静态的语义错误

答案:C

第16题

●著作权权利人不包括 (18) 。

(18)A.发明人 B.翻译人 C.汇编人 D.委托人

答案:A

第17题

●下面有关电路交换的描述中,正确的是(19)。

A.电路交换就是在两个终端之间建立一条虚电路

B.电路交换系统建立的连接是共享的

C.电路交换可用于传送话音,也可以传送数据

D.电路交换系统适合于按流量收费

答案:C

第18题

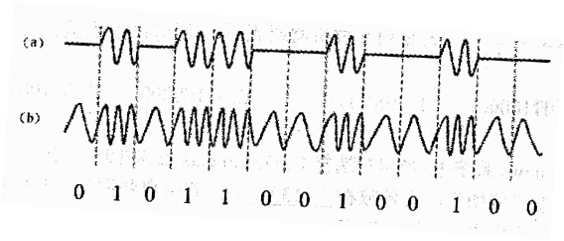

●下图所示的两种调制方法分别是(20)。

(20)A.(a)调幅(b)调相 B.(a)调频(b)调相C.(a)调幅(b)调频 D.(a)调频(b)调幅

答案:C

第19题

●设信道的码元速率为300波特,采用4相DPSK调制,则信道的数据速率为(21) b/s。

(21) A.300 B.600 C.800 D.1000

答案:B

第20题

●以太网标准100 Base-T规定的传输介质是(22),1000 Base-CX规定的传输介质是(23)。

(22) A.5类UTP B.单模光纤 C.STP D.多模光纤

(23) A.5类UTP B.单模光纤 C.STP D.多模光纤

答案:A,C

第21题

●下面有关光纤的描述中,正确的是(24)。

A.多模光纤比单模光纤的纤芯直径大

B.多模光纤比单模光纤的传送延迟小

C.多模光纤比单模光纤的数据速率高

D.多模光纤比单模光纤价格昂贵

答案:A

第22题

●ICMP协议属于TCP/IP.网络中的(25)协议,ICMP报文封装在(26)协议数据单元中传送。(25)A.数据链路层 B.网络层 C.传输层 D.会话层

(26) A.IP B.TCP C.UDP D. PPP

答案:B,A

第23题

●A类网络是很大的网络,每个A类网络中可以有(27)个网络地址。实际使用中必须把A类网络划分为子网,如果指定的子网掩码为255.255.192.0,则该网络被划分为(28)个子网。

(27) A. 210 B.212 C.220 D.224

(28) A.128 B.256 C.1024 D.2048

答案:D,C

第24题

●在查找路由表时如果发现有多个选项匹配,那么应该根据(29)原则进行选择。 假设路由表有下列4个表项,那么与地址139.17.145.67匹配的是(30)。

A.包含匹配 B.恰当匹配 C.最长匹配 D.最短匹配

(30) A.139.17.145.32 B.139.17.145.64 C. 139.17.147.64 D.139.17.177.64

答案:C,B

第25题

●设有4条路由:172.18.129.0/24、172.18.130.0/24、172.18.132.0/24和172.18.133.0/24,如果进行路由汇聚,能覆盖这4条路由的地址是(31) 。

(31)A.172.18.128.0/21 B.172.18.128.0/22 C. 172.18.130.0/22 D.172.18.132.0/23

答案:A

第26题

●TCP是互联网中的(32)协议,使用(33)次握手协议建立连接。这种建立连接的方法可以防止(34)。TCP使用的流量控制协议是(35)。

(32)A.传输层 B.网络层 C.会话层 D.应用层

(33)A.1B.2 C.3 D.4

(34)A.出现半连接 B.无法连接C.假冒的连接 D.产生错误连接

(35)A.固定大小的滑动窗口协议 B.可变大小的滑动窗口协议

C.后退N帧ARQ协议 D.选择重发ARQ协议

答案:A,C,D,B

第27题

●万兆以太网标准IEEE 802.3ae支持的工作模式是(36) 。

(36)A.全双工 B。半双工C.单工 D.全双工和半双工

答案:A

第28题

●在生成树协议(STP) IEEE 802.l1d中,根据(37)来选择根交换机。

(37)A.最小的MAC地址 B.最大的MAC地址C.最小的交换机ID D.最大的交换机ID

答案:C

第29题

●CSMA/CD协议可以利用多种监听算法来减小发送冲突的概率,下面关于各种监听算法的描述中,正确的是 (38) 。

A.非坚持型监听算法有利于减少网络空闲时间

B.坚持型监听算法有利于减少冲突的概率

C.P坚持型监听算法无法减少网络的空闲时间

D.坚持型监听算法能够及时抢占信道

答案:D

第30题

●网桥是一种(39)设备,在现代网络中,用(40)代替了网桥。

(39)A.物理层 B.数据链路层 C.网络层 D.传输层

(40)A.中继器 B.路由器 C.交换机 D.网关

答案:B,C

第31题

●在浏览器中执行下面的HTML文件,浏览器窗口中的内容会分成(41)行。

<html>

<body>

<p>中国城市</p>

北京 上海 广州 西安<br>兰州

</body>

</html>

(41) A.2 B.3 C.4 D.5

答案:B

第32题

●要想在浏览器中显示图片,image标记中的(42)属性必须赋予正确的值。

(42) A.alt B.align C.border D. src

答案:D

第33题

●在HTMI。语言中,&s用来表示(43)。

(43)A.>B.< C.& D.“

答案:C

第34题

●下面的XML代码段中,语法正确的是__(44) 。

A. <!-xml示例-1>

<?xml version="1.0" encoding="gb2312">

<?xml stylessheet type="text/css" href ="mycss.css"?>

<mytag> hello world! </mytag>

B.<?xml version="1.0"encoding="gb2312">

<?Xml stylessheet type="text/css" href="mycss.css"?>

<! -xml示例-!>

<mytag> hello world! </mytag>

C.<?xml version="1.0"encoding="gb2312">

<?Xml stylessheet type="text/css"href="mycss.css"?>

<! -xml示例-!>

<xmltag> hello world! </xmltag>

D.<!-xml示例-!>

<?xml version="1.0" encoding="gb2312">

<?xml styessheet type=“text/css”href=“mycss.css”?>

<xmltag> hello world! </xmltag>

答案:B

第35题

●在ADO对象中,(45)对象负责连接数据库。

(45)A.Connection B.Command C.RecordSet D.Err

答案:A

第36题

●浏览某网页时输入的URL地址为http://www.aaa.com.cn/ index.asp,其中顶级域名是(46)。(46) A. asp B.com C.cn D.www

答案:C

第37题

●下面关于FTP协议的描述中,不正确的是 (47) 。

A.FTP协议仅支持下载文件,不能上传文件

B.FTP协议使用两个端口号

C.FTP报文通过TCP报文传送

D.FTP是应用层协议

答案:A

第38题

●网络用户只能发送但不能接收Email,不可能的原因是(48) 。

A.邮件服务器配置错误

B.网络连接中断

C.路由器端口的访问控制列表设置为deny pop3

D.客户端代理设置错误

答案:B

第39题

●关于DHCP协议,下列说法中错误的是(49) 。

A.DHCP服务器默认租约期是8天

B.DHCP协议的作用是为客户机动态地分配IP地址

C.客户机发送dhcpdiscovery报文请求IP地址

D.客户机和服务器必须在同一网段

答案:D

第40题

●ARP协议的作用是(50) 。

A.查找目的lP地址对应的MAC地址

B.查找源IP地址对应的MAC地址

C.查找源MAC地址对应的lP地址

D.查找目的MAC地址对应的IP地址

答案:A

第41题

●下面加密算法中,加密和解密需要用不同密钥的是(51) 。

(51) A.AES B.RSA C.IDEA D.DES

答案:B

第42题

●DDoS攻击的特征不包括(52) 。

A.攻击者从多个地点发起攻击

B.被攻击者处于“忙”状态

C.攻击者通过入侵,窃取被攻击者的机密信息

D.被攻击者无法提供正常的服务

答案:C

第43题

●从认证中心CA获取用户B的数字证书,该证书用(53)做数字签名;从用户B的数字证书中可以获得(54) 。

(53) A.CA的公钥 B.CA的私钥 C.B的公钥 D.B的私钥

(54) A.CA的公钥 B.CA的私钥 C.B的公钥 D.B的私钥

答案:B,C

第44题

●利用(55)可以获取某FTP服务器中是否存在可写目录的信息。

(55)A.防火墙系统 B.漏洞扫描系统C.入侵检测系统 D.病毒防御系统

答案:B

第45题

●通过内部发起连接与外部主机建立联系,由外部主机控制并盗取用户信息的恶意代码为(56)。

(56)A.特洛伊木马 B.蠕虫病毒C.宏病毒 D.CIH病毒

答案:A

第46题

●在网络设计过程中,物理网络设计阶段的任务是(57) 。

(57)A.依据逻辑网络设计的要求,确定设备的具体物理分布和运行环境B.分析现有网络和新网络的各类资源分布,掌握网络所处的状态C.根据需求规范和通信规范,实施资源分配和安全规划D.理解网络应该具有的功能和性能,最终设计出符合用户需求的网络

答案:A

第47题

●Tracert命令通过多次向目标发送(58)来确定到达目标的路径,在连续发送的多个lP数据包中,(59)字段都是不同的。

(59) A.ICMP地址请求报文 B.ARP请求报文

C.ICMP回声请求报文 D.ARP响应报文

(59) A.源地址 B.目标地址 C.TTL D.ToS

答案:C,C

第48题

●SNMPv2提供了3种访问管理信息的方法,这3种方法不包括(60)。

(60) A.管理站和代理之间的请求/响应通信

B.代理站与代理站之间的请求/响应通信

C.管理站和管理站之间的请求/响应通信

D.代理系统到管理站的非应答通信

答案:B

第49题

●嗅探器可以使网络接口处于杂收模式,在这种模式下,网络接口(61) 。

(61) A.只能够响应与本地网络接口硬件地址相匹配的分组

B.只能够响应本网段的广播分组

C.只能响应组播信息

D.能够响应流经网络接口的所有分组

答案:D

第50题

●下面Linux命令中, (62)可用于关闭系统。

(62) A. [root@root]#init 0 B. [root@root]# init 1

C.[root@root]# init 2 D. [root@root]#init 3

答案:A

第51题

●在Linux中,可以使用命令(63)来给test文件赋予执行权限。

(63) A. [root@root]#chmod -x test B. [root@root]#chmod +x test

C. [root@root]#chmod -w test D. [root@root]#chmod +w test

答案:B

第52题

●在Linux中,目录(64)主要用于存放设备文件。

(64)A./var B./etc C. /dev D./root

答案:C

第53题

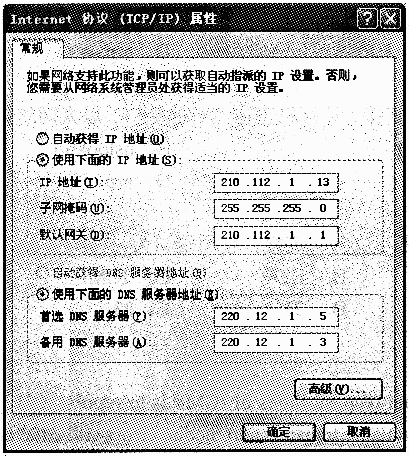

●某主机的TCP/IP属性配置如下图所示,在进行域名解析时,系统会首先查询(65)来获取域名对应的IP地址。

(65) A.本地hosts文件 B.服务器220.12.1.5

C.服务器220.12.1.3 D.转发域名服务器

答案:A

第54题

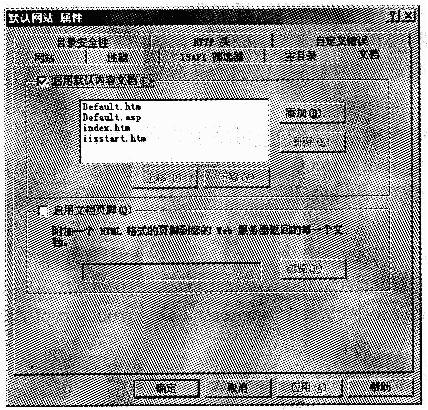

●采用Windows Server 2003创建一个Web站点,文档选项配置如下图所示,则客户在访问站点时首先查找的文档是(66) 。

(66)A.default.htm B.default.aspC.index.htm D.上述三个文件轮流访问

答案:A

第55题

●Windows系统中,在排除DNS域名解析故障时需要刷新DNS解析器缓存,使用的命令是(67) 。

(67) A. ipconfig/renew B. ipconfig/flushdnsC. netstat-r D. arp -a

答案:B

第56题

●用于显示TCP连接、计算机正在监听的端口、以太网统计信息的命令是(68) 。

(68) A. ipconfig B. nslookupC. netstat D. arp

答案:C

第57题

●SMTP建立的是(69)连接,使用端口为(70)。

(69) A. TCP B.UDP C. ICMP D. HTTP

(70) A. 20 B. 21 C. 23 D. 25

答案:A,D

第58题

●One ofthe main resposibilities ofICMP is to report (71). Although technology has produced increasingly reliable transmission media, errors still exist and must be handled. IP is an (72) protocol. This means that error checking and error control are not a concem ofIP.ICMP was designed, in part, to compensate for this shortcoming. Howerver, ICMP does not _(73) errors, it simply reports them. Error correction is left to the higher-level potocols. Error messages are always sent to the original__(74) because the only information available in the datagram about the route is the source and destination lP addresses. ICMP uses the source IP address to send the error massage to the source ofthe(75) .

(71) A, numbers B. functions C. strings D. Errors

(72) A. reliable B. unreliable C. available D. Unavailable

(73) A. correct B. conduct C. produce D. Connect

(74)A. user B. destination C. source D. Program

(75) A. datagram B. frame C. service D. protocol

答案:D,B,A,C,A