● 在CPU中用于跟踪指令地址的寄存器是 (1) 。

(1) A.地址寄存器(MAR) B.数据寄存器(MDR)

C.程序计数器(PC) D.指令寄存器(IR)

● 指令系统中采用不同寻址方式的目的是 (2) 。

(2) A.提高从内存获取数据的速度 B.提高从外存获取数据的速度

C.降低操作码的译码难度 D.扩大寻址空间并提高编程灵活性

● 在计算机系统中采用总线结构,便于实现系统的积木化构造,同时可以 (3) 。

(3) A.提高数据传输速度 B.提高数据传输量

C. 减少信息传输线的数量 D.减少指令系统的复杂性

● 某计算机系统由下图所示的部件构成,假定每个部件的千小时可靠度为R,则该系统的千小时可靠度为 (4) 。

(4)A.R+2R/4 B.R+R2/4 C.R(1-(1-R) 2) D.R(1-(1-R)2)2

● 软件产品的可靠度并不取决于 (5) 。

(5) A.潜在错误的数量 B.潜在错误的位置

C.软件产品的使用方法 D.软件产品的开发方式

● 模块A直接访问模块B的内部数据,则模块A和模块B的耦合类型为 (6) 。

(6)A.数据耦合 B.标记耦合 C.公共耦合 D.内容耦合

● 下列关于风险的叙述不正确的是:风险是指 (7) 。

(7) A.可能发生的事件 B.一定会发生的事件

C.会带来损失的事件 D.可能对其进行干预,以减少损失的事件

● 下列关于项目估算方法的叙述不正确的是 (8) 。

(8) A.专家判断方法受到专家经验的主观性影响

B.启发式方法(如COCOMO模型)的参数难以确定

C.机器学习方法难以描述训练数据的特征和确定其相似性

D.结合上述三种方法可以得到精确的估算结果

● 下图是一个软件项目的活动图,其中顶点表示项目里程碑,边表示包含的活动,边上的权重表示活动的持续时间,则里程碑 (9) 在关键路径上。

(9)A.1 B.2 C.3 D.4

● 下列关于软件著作权中翻译权的叙述不正确的是:翻译权是指 (10) 的权利。

(10)A.将原软件从一种自然语言文字转换成另一种自然语言文字

B.将原软件从一种程序设计语言转换成另一种程序设计语言

C.软件著作权人对其软件享有的以其它各种语言文字形式再表现

D.对软件的操作界面或者程序中涉及的语言文字翻译成另一种语言文字

● 10BASE-T以太网使用曼彻斯特编码,其编码效率为 (11) %,在快速以太网中使用4B/5B编码,其编码效率为 (12) %。

(11)A.30 B.50 C.80 D.90

(12)A.30 B.50 C.80 D.90

● 在相隔400KM的两地间通过电缆以4800b/s的速率传送3000比特长的数据包,从开始发送到接收完数据需要的时间是 (13) 。

(13)A.480ms B.607ms C.612ms D.627ms

● 假设模拟信号的最高频率为10MHz,采样频率必须大于 (14) 时,才能使得到的样本信号不失真。

(14)A.6MHz B.12 MHz C.18 MHz D.20 MHz

● 数据链路协议HDLC是一种 (15) 。

(15)A.面向比特的同步链路控制协议 B.面向字节计数的同步链路控制协议

C.面向字符的同步链路控制协议 D.异步链路控制协议

● 快速以太网标准100Base-TX规定的传输介质是 (16) 。

(16)A.2类UTP B.3类UTP C.5类UTP D.光纤

● 以太网交换机的交换方式有三种,这三种交换方式不包括 (17) 。

(17)A.存储转发式交换 B.IP交换

C.直通式交换 D.碎片过滤式交换

● CISCO路由器操作系统IOS有三种命令模式,其中不包括 (18) 。

(18)A.用户模式 B.特权模式

C.远程连接模式 D.配置模式

● 通过CATV电缆访问因特网,在用户端必须安装的设备是 (19) 。

(19)A.ADSL Modem B.Cable Modem

C.无线路由器 D.以太网交换机

● 在互联网中可以采用不同的路由选择算法,所谓松散源路由是指IP分组 (20) 。

(20)A.必须经过源站指定的路由器

B.只能经过源站指定的路由器

C.必须经过目标站指定的路由器

D.只能经过目标站指定的路由器

● 下面关于边界网关协议BGP4的描述中,不正确的是 (21) 。

(21)A.BGP4网关向对等实体(Peer)发布可以到达的AS列表

B.BGP4网关采用逐跳路由(hop-by-hop)模式发布路由信息

C.BGP4可以通过路由汇聚功能形成超级网络(Supernet)

D.BGP4报文直接封装在IP数据报中传送

● RIP协议中可以使用多种方法防止路由循环,在以下选项中不属于这些方法的是 (22) 。

(22)A.垂直翻转 B.水平分割

C.反向路由中毒 D.设置最大度量值

● RIP协议默认的路由更新周期是 (23) 秒。

(23)A.30 B.60 C.90 D.100

● OSPF协议适用于4种网络。下面选项中,属于广播多址网络的是 (24) ,属于非广播多址网络的是 (25) 。

(24)A.Ethernet B.PPP C.Frame Relay D.RARP

(25)A.Ethernet B.PPP C.Frame Relay D.RARP

● MPLS(多协议标记交换)根据标记对分组进行交换,MPLS包头的位置应插入在 (26) 。

(26)A.以太帧头的前面 B.以太帧头与IP头之间

C.IP头与TCP头之间 D.应用数据与TCP头之间

● IGRP协议的路由度量包括多种因素,但是一般情况下可以简化为 (27) 。

(27)A.可靠性 B. 带宽 C.跳步数 D.MTU

● 采用Windows Server 2003创建一个Web站点,主目录中添加主页文件index.asp,在客户机的浏览器地址栏内输入该网站的域名后不能正常访问,则不可能的原因是 (28) 。

(28)A.Web站点配置完成后没有重新启动

B.DNS服务器不能进行正确的域名解析

C.没有将index.asp添加到该Web站点的默认启动文档中

D.没有指定该Web站点的服务端口

● DNS服务器在名称解析过程中正确的查询顺序为 (29) 。

(29)A.本地缓存记录→区域记录→转发域名服务器→根域名服务器

B.区域记录→本地缓存记录→转发域名服务器→根域名服务器

C.本地缓存记录→区域记录→根域名服务器→转发域名服务器

D.区域记录→本地缓存记录→根域名服务器→转发域名服务器

● DNS服务器进行域名解析时,若采用递归方法,发送的域名请求为 (30) 。

(30)A.1条 B.2条 C.3条 D.多条

● DNS资源记录中记录类型(record-type)为A,则记录的值为 (31) 。

(31)A.名字服务器 B.主机描述

C.IP地址 D.别名

● FTP客户上传文件时,通过服务器建立的连接是 (32) ,FTP客户端应用进程的端口可以为 (33) 。

(32)A.建立在TCP之上的控制连接 B.建立在TCP之上的数据连接

C.建立在UDP之上的控制连接 D.建立在UCP之上的数据连接

(33)A.20 B.21 C.80 D.4155

● 在Linux系统中,命令 (34) 用于管理各项软件包。

(34)A.install B.rpm C.fsck D.msi

● Linux系统中,为某一个文件在另外一个位置建立文件链接的命令为 (35) 。

(35)A.ln B.vi C.locate D.cat

● 默认情况下,Linux系统中用户登录密码信息存放在 (36) 文件中。

(36)A./etc/group B./etc/userinfo C./etc/shadow D./etc/profie

● 在Windows系统中若要显示IP路由表的内容,可以使用命令 (37) 。

(37)A.Netstat -s B.Netstat -r C.Netstat -n D.Netstat –a

● 下列命令中,不能查看网关IP地址的是 (38) 。

(38)A.Nslookup B.Tracert C.Netstat D.Route print

● 某网络拓扑如下图所示,在主机host1上设置默认路由的命令为 (39) ;在主机host1上增加一条到服务器server1主机路由的命令为 (40) 。

(39)A.route add 0.0.0.0 mask 0.0.0.0 220.110.100.1

B.route add 220.110.100.1 0.0.0.0 mask 0.0.0.0

C.add route 0.0.0.0 mask 0.0.0.0 220.110.100.1

D.add route 220.110.100.1 0.0.0.0 mask 0.0.0.0

(40)A.add route 220.110.100.1 220.110.100.25 mask 255.255.255.0

B.route add 220.110.101.25 mask 255.255.255.0 220.110.100.1

C.route add 220.110.101.25 mask 255.255.255.255 220.110.100.1

D.add route 220.110.1009.1 220.110.101.25 mask255.255.255.255

● 在SNMPv3中,管理站(Manager)和代理(Agent)统一叫做 (41) 。

(41)A.SNMP实体 B.SNMP引擎

C.命令响应器 D.命令生成器

● 下列选项中,同属于报文摘要算法的是 (42) 。

(42)A.DES和MD5 B.MD5和SHA-1

C.RSA和SHA-1 D.DES和RSA

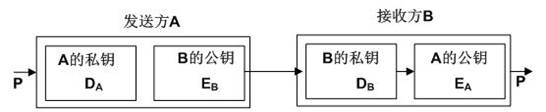

● 下图所示为一种数字签名方案,网上传送的报文是 (43) ,防止A抵赖的证据是 (44) 。

(43)A.P B.DA(P) C.EB(DA(P)) D.DA

(44)A.P B.DA(P) C.EB(DA(P)) D.DA

● 下面关于域本地组的说法中,正确的是 (45) 。

(45)A.成员可来自森林中的任何域,仅可访问本地域内的资源

B.成员可来自森林中的任何域,可访问任何域中的资源

C.成员仅可来自本地域,公可访问本地域内的资源

D.成员仅可来自本地域,可访问任何域中资源

● 在Kerberor认证系统中,用户首先向 (46) 申请初始票据,然后从 (47) 获得会话密钥。

(46)A.域名服务器DNS B.认证服务器AS

C.票据授予服务器 TGS D.认证中心CA

(47)A.域名服务器DNS B.认证服务器AS

C.票据授予服务器TGS D.认证中心CA

● HTTPS的安全机制工作在 (48) 。而S-HTTP的安全机制工作在 (49) 。

(48)A.网络层 B.传输层 C.应用层 D.物理层

(49)A.网络层 B.传输层 C.应用层 D.物理层

● 下面病毒中,属于蠕虫病毒的是 (50) 。

(50)A.Worm.Sasser病毒 B.Trojan.QQPSW病毒

C.Backdoor.IRCBot病毒 D.Macro.Melissa 病毒

● 互联网规定的B类私网地址为 (51) 。

(51)A.172.16.0.0/16 B.172.16.0.0/12

C.172.15.0.0/16 D.172.15.0.0/12

● 如果一个公司有2000台主机,则必须给它分配 (52) 个C类网络。为了使该公司网络在路由表中只占一行,指定给它的子网掩码应该是 (53) 。

(52)A.2 B.8 C.16 D.24

(53)A.255.192.0.0 B.255.240.0.0 C.255.255.240.0 D.255.255.248.0

● ISP分配给某公司的地址块为199.34.76.64/28,则该公司得到的地址数是 (54) 。

(54)A.8 B.16 C.32 D.64

● 由16个C类网络组成一个超网(supernet),其网络掩码(mask)应为 (55) 。

(55)A.255.255.240.16 B.255.255.16.0

C.255.255.255.248.0 D.255.255.240.0

● 设IP地址为18.250.31.14,子网掩码为255.240.0.0,则子网地址是 (56) 。

(56)A.18.0.0.14 B.18.31.0.14

C.18.240.0.0 D.18.9.0.14

● IPv6“链路本地地址”是将主机 (57) 附加在地址前缀1111 1110 10之后产生的。

(57)A.IPv4地址 B.MAC地址

C.主机名 D.任意字符串

● 如果要设置交换机的IP地址,则命令提示符应该是 (58) 。

(58)A.Swich> B.Switch#

C.Switch(config) D.Switch(config-if)#

● 路由器命令“Router(config-subif)#encapsulation dot1q 1”的作用是 (59) 。

(59)A.设置封装类型和子接口连接的VLAN号

B.进入VLAN配置模式

C.配置VTP口号

D.指定路由器的工作模式

● 若路由器的路由信息如下,则最后一行路由信息怎样得到的 (60) 。

R3#show ip route

Gateway of last resort is not set

192.168.0.0/24 is subnetted, 6 subnets

C 192.168.1.0 is directly connected, Ethernet0

C 192.168.65.0 is directly connected, Serial0

C 192.168.67.0 is directly connected, Serial1

R 192.168.69.0 [120/1] via 192.168.67.2, 00:00:15, Serial1

[120/1] via 192.168.65.2, 00:00:24, Serial0

R 192.168.69.0 [120/1] via 192.168.67.2, 00:00:15, Serial1

R 192.168.69.0 [120/1] via 192.168.652, 00:00:24, Serial0

(60)A.串行口直接连接的 B.由路由协议发现的

C.操作员手工配置的 D.以太网端口直连的

● 按照802.1d生成树协议(STP),在交换机互联的局域网中, (61) 的交换机被选为根交换机。

(61)A.MAC地址最小的 B.MAC地址最大的

C.ID最小的 D.ID最大的

● 以太网中采用了二进制指数后退算法,这个算法的特点是 (62) 。

(62)A.网络负载越轻,可能后退的时间越长

B.网络负载越重,可能后退的时间越长

C.使用网络既可以适用于突发性业务,也可以适用于流式业务

D.可以动态地提高网络发送的优先级

● 以太网帧格式如下图所示,其中“填充”字段的作用是 (63) 。

|

前导字段 |

帧起始符 |

目的地址 |

源地址 |

长度 |

数据 |

填充 |

校验和 |

(63)A.可用于表示任选参数 B.表示封装的上层协议

C.表示控制帧的类型 D.维持64字节的最小帧长

● IEEE 802.11采用了CSMA/CA协议,下面关于这个协议的描述中错误的是 (64) 。

(64)A.各个发送站在两次帧间隔(IFS)之间进行竞争发送

B.每一个发送站维持一个后退计数器并监听网络上的通信

C.各个发送站按业务的优先级获得不同的发送机会

D.CSMA/CA协议适用于突发性业务

● 在IEEE 802.11标准中使用了扩频通信技术,下面选项中有关扩频通信技术说法正确的是 (65) 。

(65)A.扩频技术是一种带宽很宽的红外通信技术

B.扩频技术就是用伪随机序列对代表数据的模拟信号进行调制

C.扩频通信系统的带宽随着数据速率的提高而不断扩大

D.扩频技术就是扩大了频率许可证的使用范围

● Wi-Fi联盟制定的安全认证方案WPA(Wi-Fi Protected Access)是 (66) 标准的子集。

(66)A.IEEE 802.11 B.IEEE 802.11a

C.IEEE 802.11b D.IEEE 802.11i

● 为了确定一个网络是否可以连通,主机应该发送ICMP (67) 报文。

(67)A.回声请求 B.路由重定向

C.时间戳请求 D.地址掩码请求

● 在域名系统中,根域下面是顶级域(TLD)。在下面的选项中 (68) 属于全世界通用的顶级域。

(68)A.org B.cn C.microsoft D.mil

● 在网络设计阶段进行通信流量分析时可以采用简单的80/20规则,下面关于这种规则的说明中,正确的是 (69) 。

(69)A.这种设计思路可以最大限度满足用户的远程联网需求

B.这个规则可以随时控制网络的运行状态

C.这个规则适用于内部交流较多而外部访问较少的网络

D.这个规则适用的网络允许存在具有特殊应用的网段

● 根据用户需求选择正确的网络技术是保证网络建设成功的关键,在选择网络技术时应考虑多种因素,下面的各种考虑中,不正确的是 (70) 。

(70)A.选择的网络技术必须保证足够的带宽,使得用户能够快速地访问应用系统

B.选择网络技术时不仅要考虑当前的需求,而且要考虑未来的发展

C.越是大型网络工程,越是要选择具有前瞻性的新的网络技术

D.选择网络技术要考虑投入产出比,通过投入产出分析确定使用何种技术

● Border Gateway Protocol(BGP) is inter-autonomous system (71) protocol. BGP is based on a routing method called path vector routing. Distance vector routing is not a good candidate for inter-autonomous system routing because there are occasions on which the route with the smallest (72) count is not the preferred route. For example, we may not want a packet through an autonomous system that is not secure even though it is shortest route. Also, distance vector routing is unstable due to the fact that the routers announce only the number of hop counts to the destination without defining the path that leads to that (73) . A router that receives a distance vector advertisement packet may be fooled if the shortest path is actually calculated through the receiving router itself. Link (74) routing is also not a good candidate for inner-autonomous system routing because an internet is usually too big for this routing method. To use link state routing for the whole internet would require each router to have a huge link state database. It would also take a long time for each router to calculate its routing (75) using the Dijkstra algorism.

(71)A.routing B.switching C.transmitting D.receiving

(72)A.path B.hop C.route D.packet

(73)A.connection B.window C.source D.destination

(74)A.status B.search C.state D.research

(75)A.table B.state C.metric D.cost